سایفون: آخرین سنگر در برابر دیوار بزرگ اینترنت ایران

گزارش تحلیلی از وضعیت سایفون و استراتژی جدید فیلترینگ برای بلاک کردن آخرین ابزار دسترسی آزاد به اینترنت در ایران

مقدمه

سایفون به یکی از آخرین سنگرهای کاربران برای دور زدن فیلترینگ ایران تبدیل شده است. این برنامه که در اعتراضات اخیر ایران به داد مردم رسید و میلیونها کاربر را تا به امروز متصل کرده، اکنون به هدف اصلی سیستم فیلترینگ برای بلاک شدن تبدیل شده است.

سایفون چیست؟

معرفی ابزار

سایفون 3 یک شبکه مدیریتشده متمرکز و پراکنده جغرافیایی از هزاران سرور پروکسی است. بیشتر زیرساختهای این شبکه روی ارائهدهندگان ابری (Cloud Providers) میزبانی میشوند.

سایفون یک معماری “یکجهشی” (One Hop) با رمزنگاری ارتباط امن بین کلاینتها و سرورها دارد. این سرویس کلاینتهایی برای محبوبترین پلتفرمها ارائه میدهد:

- Windows

- Android

- iOS (در نسخه آلفا)

سایفون یک پروژه متنباز است که سیاست حریم خصوصی قوی دارد؛ هیچ حساب کاربری وجود ندارد و آدرسهای شبکه کاربران لاگ نمیشوند.

تفاوت سایفون با VPN های معمولی

سایفون در چند نکته کلیدی با سرویسهای VPN استاندارد متفاوت است:

توزیع هوشمند سرورها

سایفون استراتژیهایی برای توزیع زیرمجموعههایی از سرورها به کاربران اجرا میکند. هدف این است که به هر کاربر تعداد محدودی سرور که میتواند به آنها دسترسی داشته باشد ارائه شود، در حالی که کل شبکه به یک کاربر نمایان نشود. برای دستیابی به این هدف، اندازه شبکه سایفون - و بهویژه تنوع آدرسهای شبکه - صرفاً تابعی از بار ترافیک نیست.

مبهمسازی پروتکل

سایفون از Obfuscation پروتکل برای دور زدن بلاکینگ DPI (Deep Packet Inspection) استفاده میکند.

پروتکلهای پشتیبانی شده

پروتکلی که سایفون بر آن متکی است، پروتکلی مبتنی بر SSH است که دستکاریهایی روی آن انجام شده و به OSSH تبدیل شده است. علاوه بر آن، پروتکلهای دیگری مثل:

- L2TP/IPsec

- HTTP Proxy

- Obfuscated SSH (OSSH)

- Meek (Domain Fronting)

از دیگر پروتکلهایی هستند که سایفون برای کاربران استفاده میکند.

ویژگیهای متمایز

داشتن چندین پروتکل یکی از مزایای این اپلیکیشن محسوب میشود. علاوه بر این، سایفون با استفاده از تکنیکهای Obfuscation (پنهانسازی)، سعی در مخفی کردن ترافیک به شکل استفاده روزمره وب دارد که در سیستمهای فیلترینگ شدید هم امکان اتصال را فراهم میکند.

سایفون همچنین دارای مکانیزم Decentralized VPN Service است که اجازه میدهد هر کاربری در هر جای دنیا به عنوان Bridge (پل ارتباطی) در وسط مسیر قرار گیرد. این مکانیزم حتی در فیلترینگ وایتلیست به خوبی پاسخگوی کاربران است.

تاریخچه تکنیکی: تکامل سایفون از ۲۰۱۱

از زمان راهاندازی پروژه سایفون در سال ۲۰۱۱، تغییرات فنی مهمی اعمال شده است:

۱. پروتکل SSH مبهمشده (Obfuscated SSH)

برای مقابله با fingerprinting DPI، پروتکل SSH مبهمشده اضافه شد. این پروتکل کاملاً تصادفی با یک کلید مبهمسازی منحصربهفرد برای هر سرور سایفون استقرار یافته است.

۲. پیشوند HTTP اختیاری

یک پیشوند HTTP اختیاری به پروتکل اضافه شد تا از وایتلیستینگ مبتنی بر DPI برای ترافیک HTTP جلوگیری کند. این پیشوند ساده برای DPI مبتنی بر regex (مانند nDPI و l7-filter) کافی است تا ترافیک سایفون را به عنوان HTTP طبقهبندی کند. این روش در زمان استقرار موفق به شکست دادن یک مهاجم واقعی شد.

۳. لیستهای سرور از راه دور (Remote Server Lists)

لیستهای سرور از راه دور برای تکمیل مفاهیم سرورهای embedded و discovery اضافه شدند. در حالی که discovery تنها هنگام اتصال به یک سرور موجود اتفاق میافتد، لیستهای سرور از راه دور حتی زمانی که همه سرورها بلاک شدهاند قابل دانلود هستند.

لیستهای سرور از راه دور روی Amazon S3 توزیع میشوند و از طریق https://s3.amazonaws.com بدون نام bucket متمایز در URL دسترسی پیدا میکنند. به این ترتیب، برای یک مهاجم مسدود کردن لیستهای سرور ما بدون مسدود کردن کل S3 یا اجرای تحلیل ترافیک HTTPS دشوار است.

۴. ایمیل به عنوان مکانیزم انتشار

ایمیل اکنون یک مکانیزم اصلی انتشار کلاینت است. یک پاسخدهنده خودکار داریم که بسته به آدرس ایمیلی که کاربران ارسال میکنند، لینکها و پیوستهایی از کلاینتهای سایفون سفارشی اسپانسر/کانال را برمیگرداند.

۵. کلاینت اندروید

کلاینت اندروید در سال ۲۰۱۲ منتشر شد. نسخه اول شامل یک مرورگر تعبیهشده بر اساس WebView اندروید بود. در سالهای ۲۰۱۲/۲۰۱۳ پشتیبانی از تونلزنی کل دستگاه (Whole Device Tunneling) اضافه شد که همه برنامههای اندروید را از طریق سایفون تونل میکند:

- حالت iptables برای دستگاههای کل (برای اندروید ۲.۲+ با روت)

- حالت VpnService با tun2socks (برای هر دستگاه اندروید ۴+)

ویژگیهای اضافی شامل انتخاب منطقه خروجی و زنجیرهسازی پروکسی است.

چرا سایفون در ایران موفق شد؟

همین ویژگیهای متمایزکننده باعث شد سایفون در شرایط اینترنت فعلی به داد کاربران ایرانی برسد:

- مکانیزمهای شبیهسازی ترافیک به استفاده روزمره

- پروتکلهای مخصوص سناریوهای وایتلیست در شبکه

- پروتکل HTTP Prefix Header که سناریوی مخصوص فیلترینگ جدید پیادهشده در ایران است

آمار کاربران

تا کنون نزدیک به ۳۰ میلیون کاربر توانستهاند به سایفون متصل شوند.

استراتژی جدید فیلترینگ

تحلیل وضعیت

طبق تحقیقاتی که ما انجام دادهایم، این حجم از “سوراخ بودن” فایروال برای آنها به چالشی تبدیل شده و باعث شده سیستم فیلترینگ به شدت دنبال بستن این اپلیکیشن باشد.

مراحل حمله فایروال

در تغییرات جدید فیلترینگ مشخص است که فایروال با استراتژی چند مرحلهای عمل میکند:

مرحله اول: اختلال کور

فایروال توانسته با انجام تمهیداتی، کانکشن کاربران را در مرحله اول با بکه سایفون و کاندویت (Conduit) دچار اختلال کند. این اختلال صرفاً کورکورانه بود و استفاده روزمره کاربران را نیز دچار اختلال میکرد.

در سایفون اما این تکنیک کارا بود. سایفون به دلیل نیاز به زمان حداقل متوسطی برای جستوجو در لیست سرورهای خود و تلاش برای وصل شدن به آنها، قطع شدن ناگهانی آن گاهی نیاز به ساعتهای طولانی داشت تا کاربران بتوانند وصل شوند.

مرحله دوم: Active Ghosting

در مرحله دوم، فایروال ایران به سمت Active Ghosting و اختلالهای مستقیم در کانکشنهای سایفون حرکت کرد. روش فیلترینگ در این قسمت جالب است:

- مرحله اول: فایروال خیلی به شما گیر نمیدهد و کمین میکند

- مرحله دوم: فایروال حتی ممکن است اجازه کانکت شدن را به شما بدهد

- مرحله سوم: در همان ثانیههای اولیه وصل شدن، فایروال کانکشن شما را بلاک میکند و endpoint را فیلتر میکند

گزارشهای میدانی

این نوع فیلترینگ در اینترنت مخابرات به صورت واضح در حال اجراست و کاربران زیادی در اینترنتهای خانگی مخابرات (چه ADSL و چه فیبر) دچار این مشکل شدهاند.

سناریوی رایج:

- سایفون وصل میشود

- لینک نمایش IP هم آیپی معتبر خارجی را نشان میدهد (اگر خوششانس باشید)

- اما وقتی به یوتیوب میروید، هیچ چیز لود نمیشود

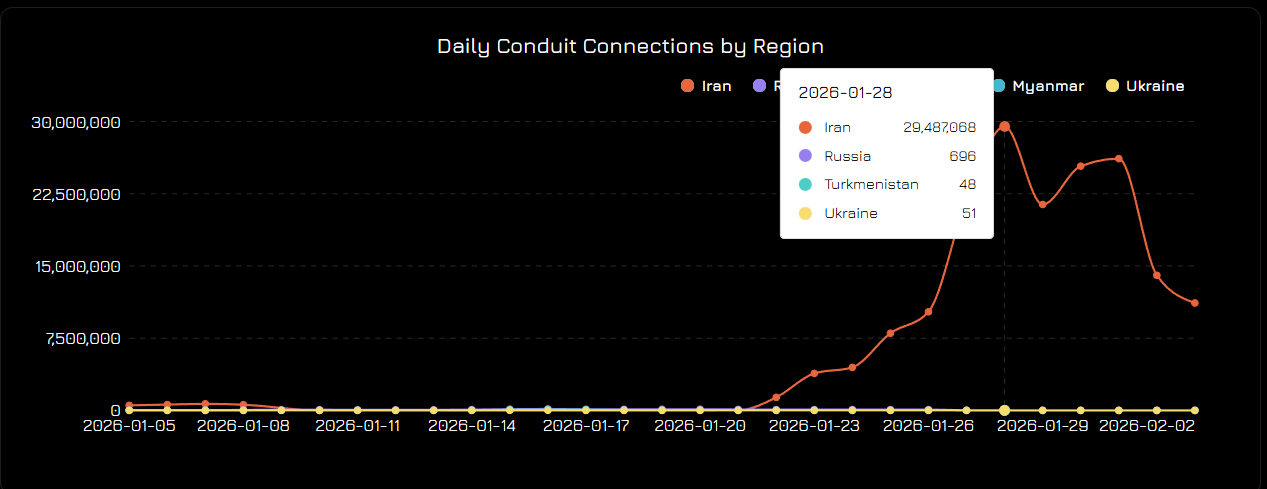

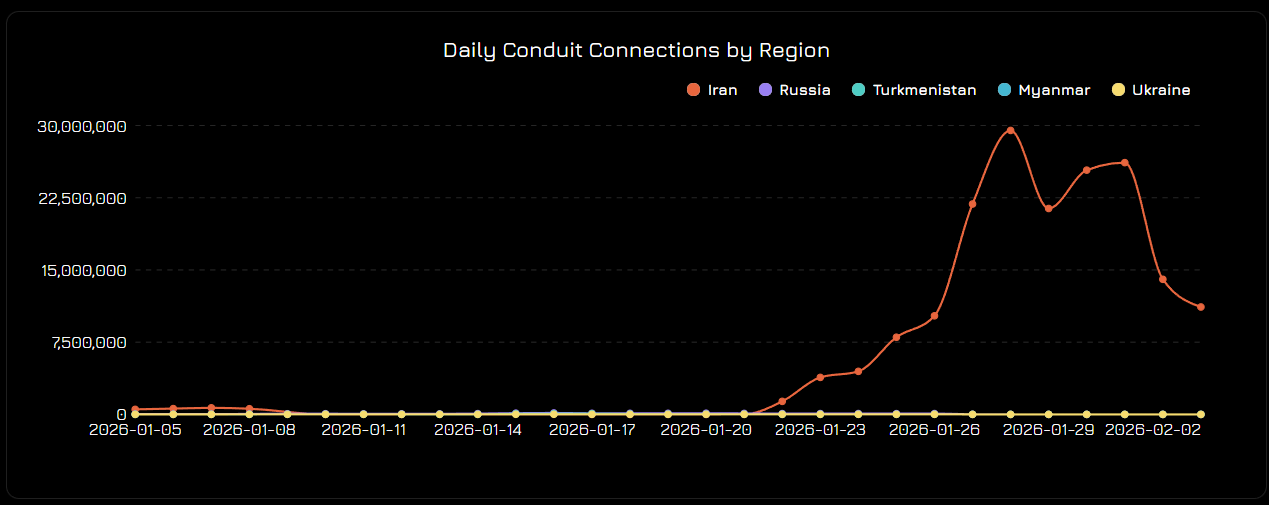

افت کاربران

نمودار زیر به خوبی نشان میدهد که تعداد کاربران سایفون اکنون به بیش از نصف رسیده است. بخش قابل توجهی از این ریزش به همین دلیل است.

—

—

نتیجهگیری

سایفون که روزی به عنوان ابزاری قدرتمند برای دور زدن فیلترینگ شناخته میشد، اکنون در معرض حملهای هدفمند و چند لایه قرار دارد. استراتژی جدید فایروال ایران نشان میدهد که سیستم فیلترینگ به سمت روشهای پیچیدهتر و هوشمندانهتری حرکت کرده که نه تنها اتصال را قطع میکند، بلکه با تکنیکهای فریبنده مانند Active Ghosting، کاربران را در یک حالت نیمهمتصل نگه میدارد که در عمل غیرقابل استفاده است.

این گزارش نشان میدهد که نیاز به راهکارهای جدیدتر و مقاومتر برای دسترسی آزاد به اینترنت بیش از پیش احساس میشود.